Supuestos pagos para la CFE roban información confidencial

Recientemente, el equipo del UNAM-CERT ha encontrado diversos sitios que invitan al usuario a realizar su pago de luz por medio del portal de la CFE (Comisión Federal de Electricidad). Sin embargo, esos sitios son totalmente falsos.

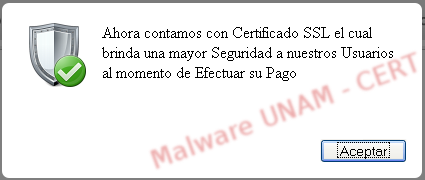

Si se observa con atención, el texto en la URL no pertenece al portal de la CFE; además, para dar más confianza a las víctimas, se muestran mensajes en banners, referentes a la seguridad en el sitio.

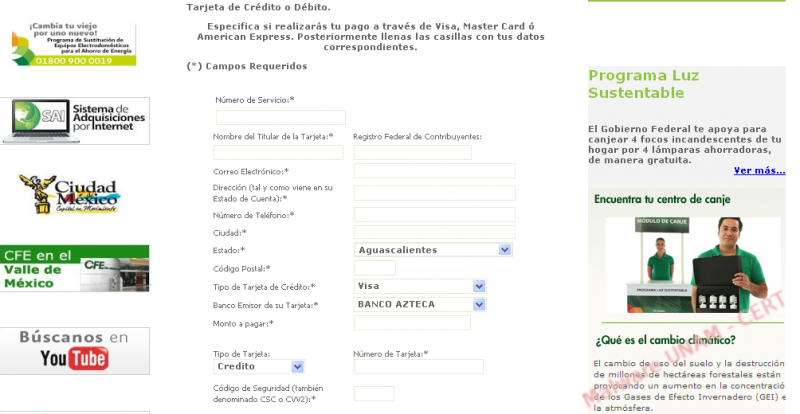

En la parte inferior de la página se encuentra un formulario, el cual solicita información confidencial como: número de servicio (servicio de la CFE), nombre del titular de la tarjeta, sus datos sensibles, entre otra información relacionada con la tarjeta de crédito.

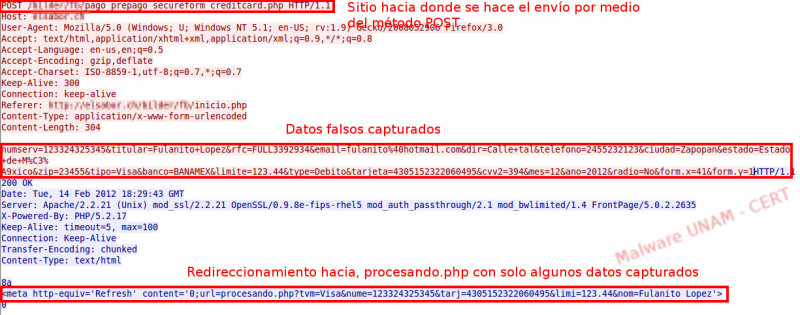

Al revisar el código fuente, encontramos que la información capturada en este formulario era enviada hacia la página pago_prepago_secureform_creditcard.php.

Capturamos información falsa en el formulario, y realizamos un envío con el fin de verificar la suposición anterior. En todo momento estuvimos capturando el tráfico de red con un sniffer.

Al hacer clic en Enviar, la información se emitió a través del método POST hacia el archivo pago_prepago_secureform_creditcard.php, este archivo solamente realizaba una redirección por medio del método GET hacia procesando.php. Pero no toda la información era direccionada, solamente la que le interesaba al intruso.

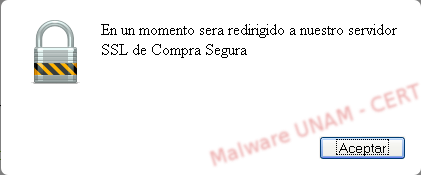

El archivo procesando.php mostró un mensaje, en el que supuestamente nos dirigiría hacia el servidor de compra segura.

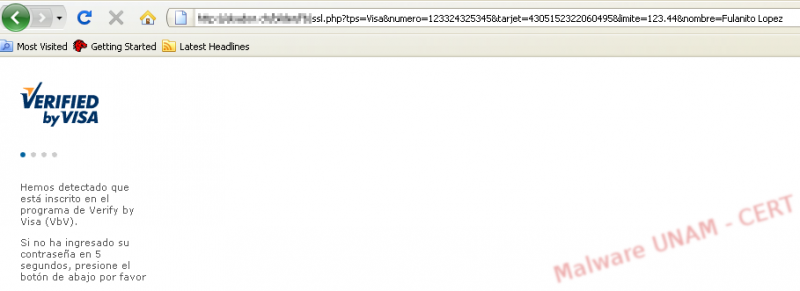

Posteriormente el mismo archivo reenvía la información hacia el archivo ssl.php, y como sucedió en la ocasión pasada, los datos son transmitidos en la URL por medio del método GET. Este archivo es un engaño más, ya que muestra un texto indicando la supuesta detección de que el usuario se encuentra inscrito en programa de Verify by Visa.

En caso de que el usuario haya colocado Master Card, entonces muestra que está inscrito en el programa Secure Code de Master Card.

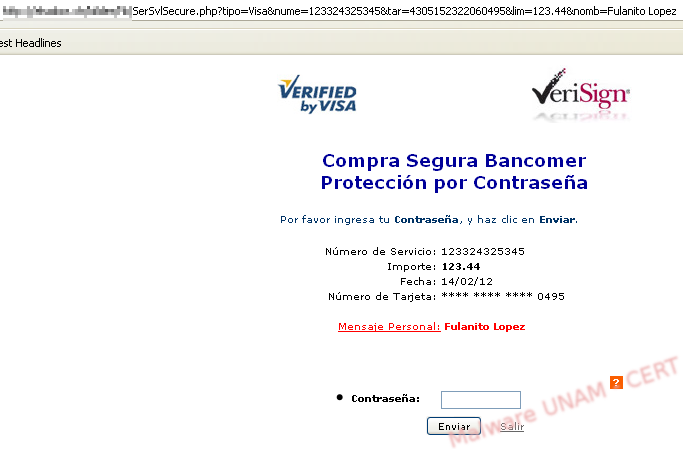

Automáticamente es direccionado hacia el archivo SerSvlSecure.php, donde nuevamente solicita que se ingresa la contraseña.

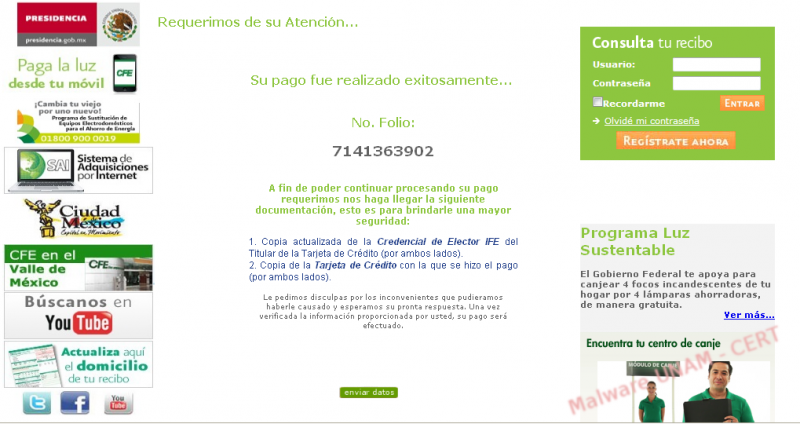

Una vez que la contraseña es supuestamente verificada, entonces envía hacia otro archivo llamado vbv.php, que a su vez lo hace hacia verificación.php. Verificación indica que el pago fue realizado con éxito, y muestra un número de folio, el cual es siempre el mismo.

Además, solicita el envío de una copia actualizada de la Credencial de Elector (IFE) del titular de la Tarjeta de Crédito, así como la copia de la tarjeta de crédito con la cual se realizó el pago.

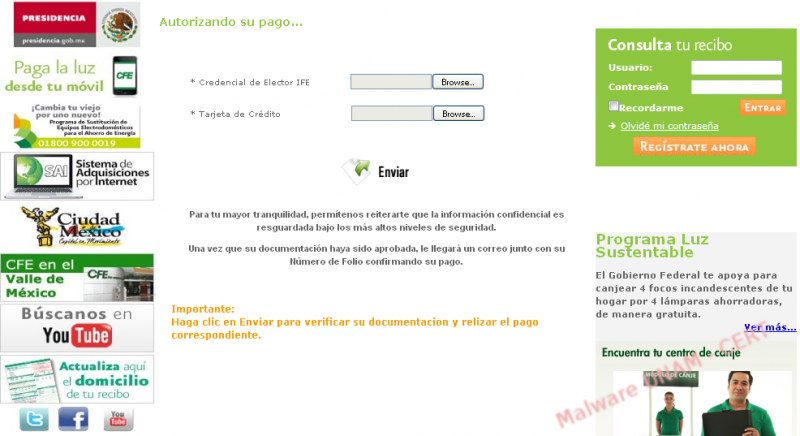

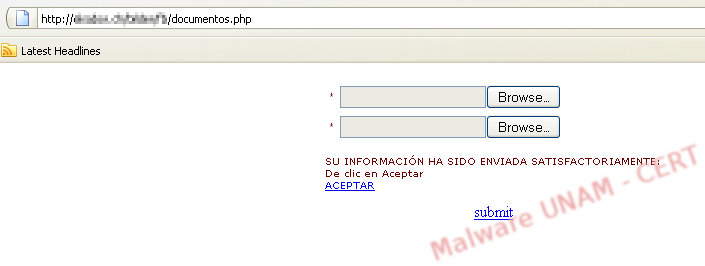

Al presionar el botón enviar datos, la información se envía al archivo id.php que solicita adjuntar las imágenes de la credencial de elector IFE y la tarjeta de crédito. Una vez enviada la información muestra la siguiente pantalla del archivo documentos.php.

En documentos.php se invita a presionar ACEPTAR para terminar el procedimiento.

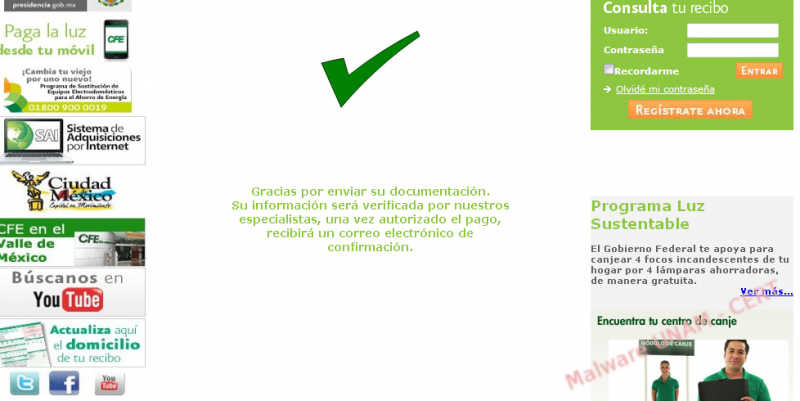

Finalmente muestra la siguiente pantalla.

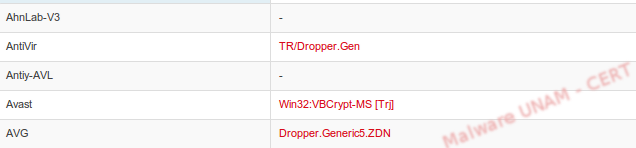

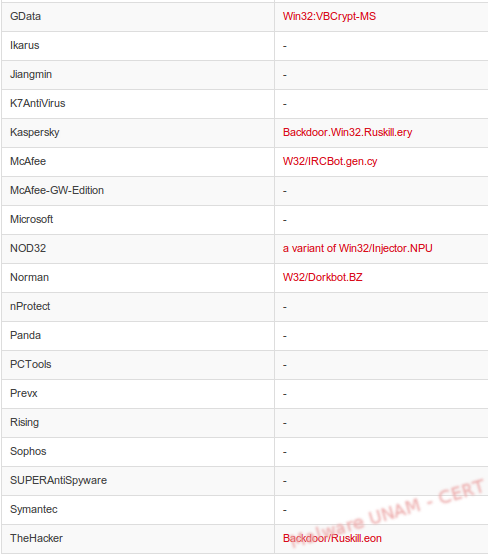

Además, cuando realizamos un análisis sobre los directorios que forman el portal, encontramos un archivo ejecutable de Windows, llamado Criptado.exe. Al enviarlo a diversos motores antivirus, nueve indicaban que se trataba de un archivo malicioso, y estaba clasificado como puerta trasera.

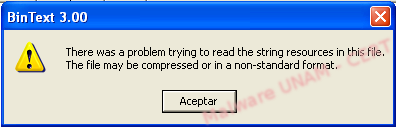

Pareciera que la muestra se encuentra empaquetada, ya que al tratar de abrirla con un analizador de cadenas (BinText), muestra el siguiente mensaje.

Generalmente, este tipo de mensajes se muestran cuando un malware se encuentra empaquetado con alguna herramienta, sin embargo, no pudimos determinar el algoritmo usado para empaquetarla.

Al ejecutar la muestra, nos mostró un mensaje de error. Y no se realizó ningún cambio en el equipo.

Es importante verificar la veracidad de la información en internet para no ser víctimas de un fraude. En este caso particular, deberíamos comenzar a sospechar de la solicitud de tanta información confidencial, usar el sentido común, y en caso de dudas, llamar directamente a la institución para corroborar la veracidad de la información solicitada en su supuesto portal.