Correo falso de oficina postal se propaga por medio de correo spam

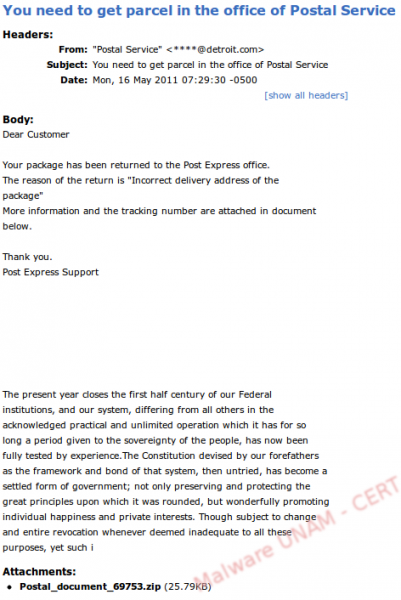

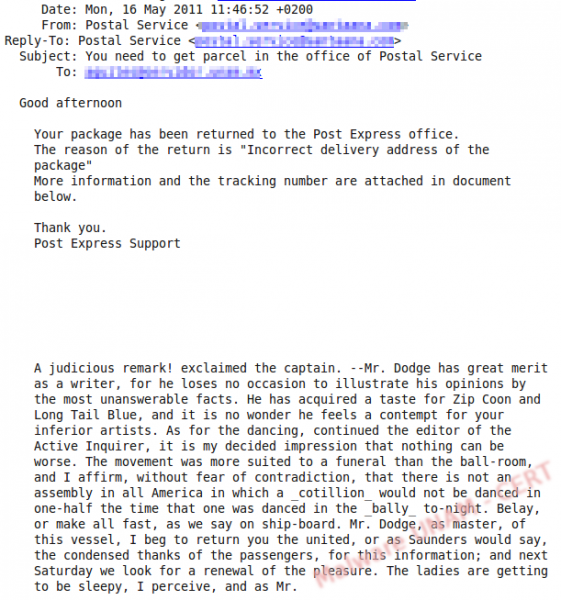

Recibimos una notificación sobre un presunto correo del servicio postal con el asunto: “You need to get parcel in the office of Postal Service”, el cual tiene un archivo adjunto en formato ZIP. Este correo se ha estado propagando y hasta ahora hemos recibido dos variantes.

+

+

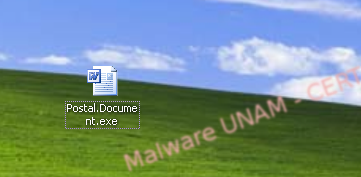

Al descomprimir el archivo adjunto contiene un ejecutable de nombre Postal.Document.exe, cuando este archivo fue copiado en el equipo del laboratorio, se mostraba con un ícono de un archivo de Microsoft Word.

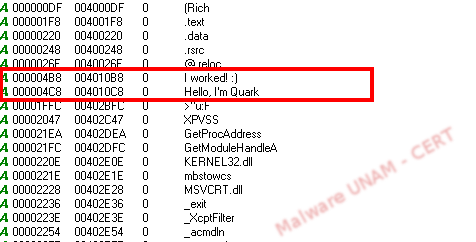

El archivo fue programado en Visual Basic, en un análisis de cadenas se puede ver texto en claro como I Worked! ;) y Hello, I’m Quark.

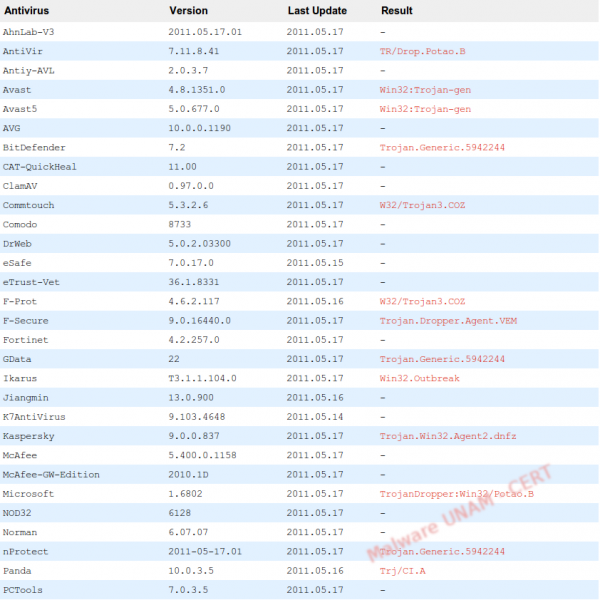

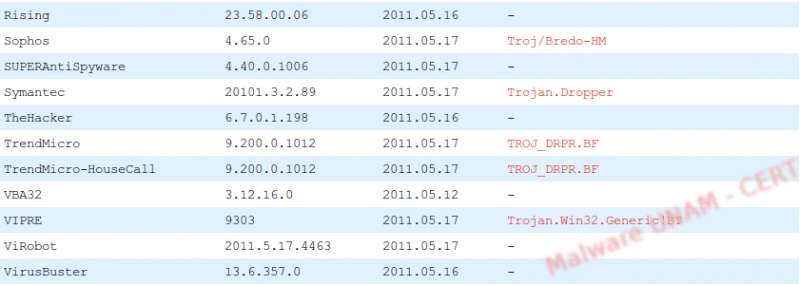

El día de ayer 16 de Mayo el ejecutable solo era identificado por una solución antivirus, para el día de hoy 17 de mayo, ya lo identificaban como troyano 18 soluciones.

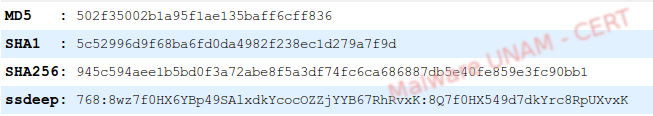

Sus firmas digitales son las siguientes:

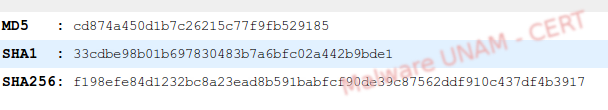

El malware verifica que no se esté ejecutando en una máquina virtual, si identifica que es una máquina virtual entonces termina el proceso y no realiza ninguna actividad, en caso contrario, muestra el siguiente comportamiento; crea un archivo de nombre aleatorio en C:\Documents and Settings\[Usuario]\Configuración local\Temp\ytdjn.n, este archivo ejecutable no es reconocido por alguna solución antivirus como malicioso. Sus firmas digitales son las siguientes:

A pesar de que este archivo solo es de 18K contiene cadenas sospechosas que se muestran a continuación.

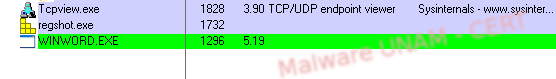

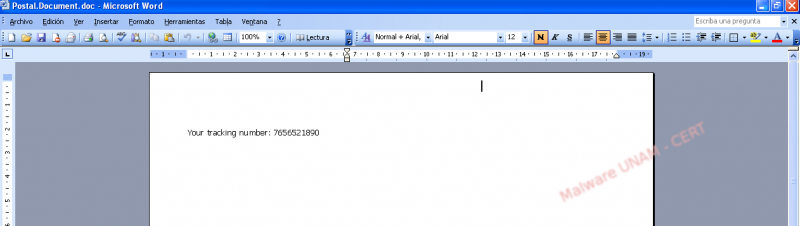

El proceso Postal.Document.exe termina y es borrado del sitio donde fue ejecutado, en nuestro caso fue borrado del escritorio donde lo habíamos copiado. Una vez borrado crea un archivo llamado Postal.Document.doc en la misma locación y posteriormente es ejecutado por Winword.exe, el archivo ejecutable winword es propio de la aplicación Word de Microsoft.

Se ejecuta Microsoft Word mostrando el contenido del archivo.

Hasta ahora no hemos identificado otra actividad maliciosa, dejamos monitoreando el equipo durante un par de horas para tratar de capturar tráfico malicioso o ver la creación de procesos nuevos pero no tuvo otra actividad.

Esta muestra podría tener una fecha específica u hora para mostrar algún comportamiento malicioso o podría estar a la espera de algún tipo de actividad específica de parte del usuario para mostrar sus verdaderas intenciones.